Wachsende Bedrohung aus der Supply Chain

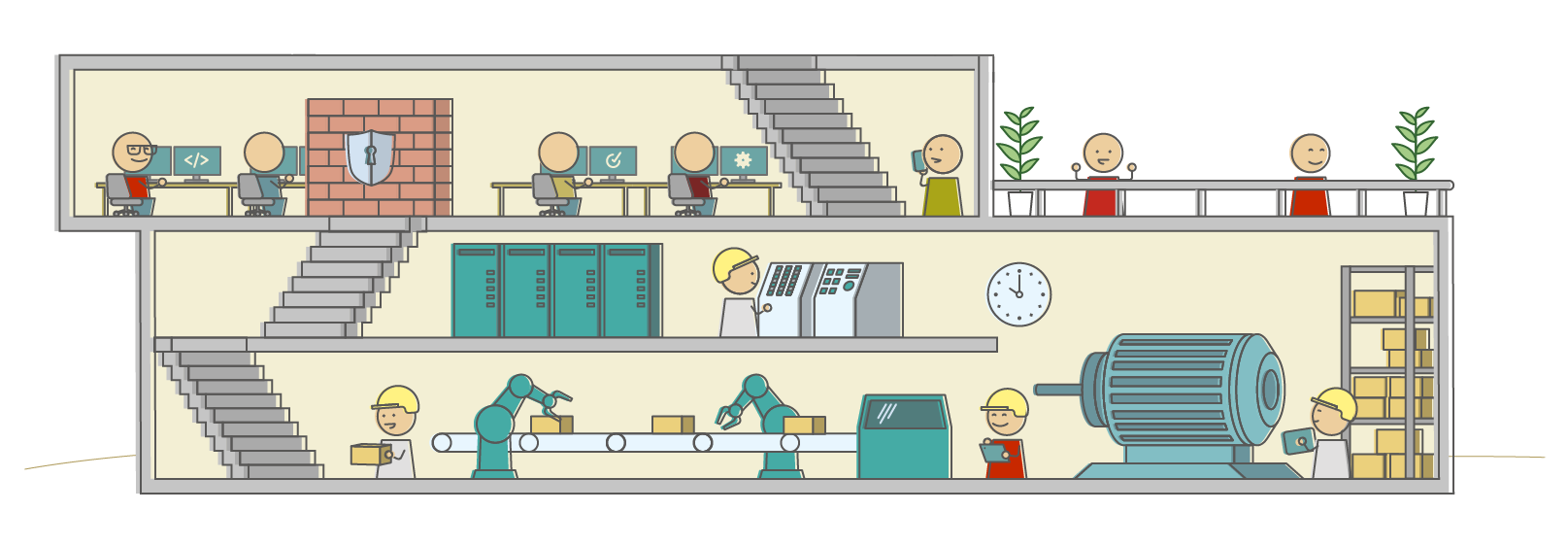

Jeder Bestellprozess, jede Warenlieferung, jede Vernetzung mit einem externen Partner, jedes gekaufte Softwareprodukt und jede ins System integrierte Hardwarekomponente stellt ein potenzielles Sicherheitsrisiko dar. Supply Chain Probleme haben zu den schwersten IT-Security Zwischenfällen in den letzten 2 Jahren geführt.

IT-Security steht wieder einmal stark im Fokus. Der Krieg in unserer Nachbarschaft führt uns mit erschreckender Deutlichkeit vor Augen, dass man sich als Unternehmen nicht nur vor kriminellen Machenschaften hüten muss, sondern auch ins Visier staatlicher Cyberangriffe gelangen kann. Eine besonders perfide Spielart besteht darin, eine Organisation über ihre Supply Chain anzugreifen. Denn Lieferketten bieten vielfältige Anknüpfungspunkte, die sich oft der Kontrolle des Unternehmens entziehen, auf das eigentlich gezielt wird. Um ein gängiges Angriffsmuster zu nennen: Um die Produktion eines Betriebs lahmzulegen, braucht man nur die physische Lieferung einer kritischen Komponente oder eines wichtigen Rohstoffs zu stören. Es muss aber nicht immer gleich der Gashahn zugedreht werden. Oft wird auch viel trickreicher vorgegangen – mehr und mehr werden auf oder über die Lieferkette Cyberattacken geführt, um eine bestimmte Organisation zu treffen.

Die Risiken, die Unternehmen in Ihrer IT-Lieferkette haben sind mannigfaltig – das ist auch den Angreifern immer besser bewusst. In einer typischen IT-Infrastruktur befinden sich die Produkte vieler unterschiedlicher Lieferanten von Hard- oder Software. So ist es schon passiert, dass Angreifer bewusst Backdoors in Software-Produkten platziert haben, um dann die Endkunden des Software-Herstellers zu kompromittieren. Oft werden auch Open-Source Bibliotheken verwendet, die manchmal vergessene Schwachstellen aufweisen. Roman Rathler, CTO von d-con.net, weist ganz besonders auf das Risiko hin, das durch externe IT-Services entstehen kann: „IT-Dienstleister, die vollen Zugriff auf Netzwerke haben und sorglos mit Ihrer eigenen Security umgehen, stellen ein großes Problem dar, wie ein Fall in Österreich unlängst bewiesen hat.“ Diesen Worten unseres CTO ist nichts hinzuzufügen. Außer: Wir beraten Sie gerne.

Mit herzlichen Grüßen

Christian Pawlik

CEO, Owner d-con.net